Nasze zaangażowanie w bezpieczeństwo

W TP-Link, bezpieczeństwo jest głównym filarem naszej strategii produktowej i etosem firmy. Przez wiele lat rozwijaliśmy i doskonaliliśmy kompleksowe ramy bezpieczeństwa zaprojektowane do przewidywania, identyfikacji, a także rozwiązywania zagrożeń szybko oraz skutecznie.

Zaangażowanie w bezpieczeństwo produktów i danych

Bezpieczeństwo jest wpisane w cykl życia i rozwoju produktów TP-Link. Od momentu planowania produktu, aż do jego wydania i korzystania przez użytkownika, nasze zespoły cały czas integrują środki bezpieczeństwa do funkcjonalności produktów oraz interfejsów dla użytkowników. Nasz wkład w bezpieczeństwo uwzględnia zespół do wewnętrznych testów penetracyjnych, składający się z wyszkolonych specjalistów w dziedzinie bezpieczeństwa IoT i systemów wbudowanych, którzy przeprowadzają ciągłe modelowanie zagrożeń oraz symulacje ataków w świecie rzeczywistym. Pracujemy również z akredytowanymi laboratoriami bezpieczeństwa firm trzecich w celu badania naszych produktów i pomocy w identyfikacji oraz lokalizowaniu potencjalnych podatności bezpieczeństwa, zanim wpłyną na naszych klientów. Gdy nasze zespoły ds. bezpieczeństwa lub zewnętrzni badacze zidentyfikują problemy związane z bezpieczeństwem, działamy szybko i zdecydowanie, projektując oraz wydając stosowne poprawki oprogramowania.

W celu zapewnienia, że nasz kod pozostanie bezpieczny w trakcie cyklu jego rozwoju i nie zostanie naruszony przez szkodliwy kod oraz podatności zabezpieczeń, TP-Link korzysta z ciągłego, zautomatyzowanego procesu budowania, testowania i wdrażania oprogramowania. Nasze ciągłe integrowanie/wdrażanie (CI/CD) zapobiega powstawaniu podatności i backdoor'ów poprzez zapewnienie, że tylko zwalidowany oraz zautoryzowany kod przechodzi przez każdy etap.

Nasze zaangażowanie w bezpieczeństwo skupia się w równym stopniu na ochronie danych użytkownika. Dane użytkowników przechowywane są w bezpiecznej infrastrukturze chmurowej, chronionej przez protokoły bezpieczeństwa uznane przez branżę. Zespół bezpieczeństwa informatycznego zlokalizowany w Stanach Zjednoczonych nadzoruje funkcjonowanie bezpieczeństwa kluczowych danych w TP-Link, a zespół ds. operacji chmurowych zlokalizowany w Stanach Zjednoczonych monitoruje bezpieczeństwo i integralność danych w chmurze użytkowników z USA.

Dowody oparte na danych naszej strategii bezpieczeństwa

TP-Link jest zdecydowany do bycia liderem branży w kwestii bezpieczeństwa i jesteśmy w stanie zademonstrować nasze zaangażowanie poprzez dotychczasowe dokonania i wymierne wyniki. Porównując publicznie dostępne dane, historia bezpieczeństwa produktów TP‑Link plasuje się na równi lub przed innymi, głównymi podmiotami działającymi w branży, odnosząc się do systemu oceny podatności (CVSS), podatności oraz ekspozycji (CVE) i znanych, wykorzystanych podatności (KEV).

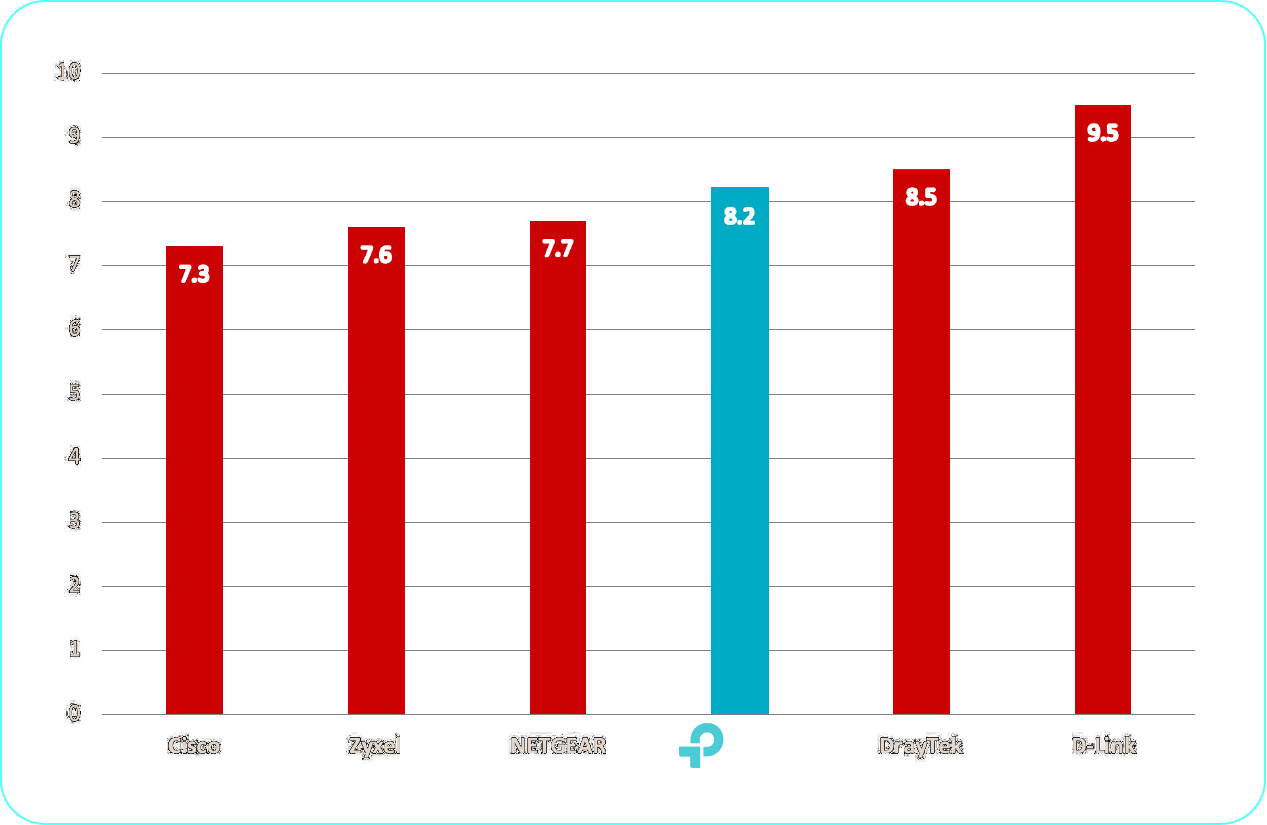

Wynik CVSS

Średni ważony wynik CVSS uzyskany przez TP-Link — branżowa ocena stopnia zagrożenia podatności — jest na poziomie innych, wiodących producentów, bazując na danych z 2024 roku ze strony CVEdetails.com 1. Poniższy Wykres 1 przedstawia średnie ważone wyniki TP-Link i innych wiodących producentów:

Wykres 1: Średnie ważone wyniki CVSS (2024)

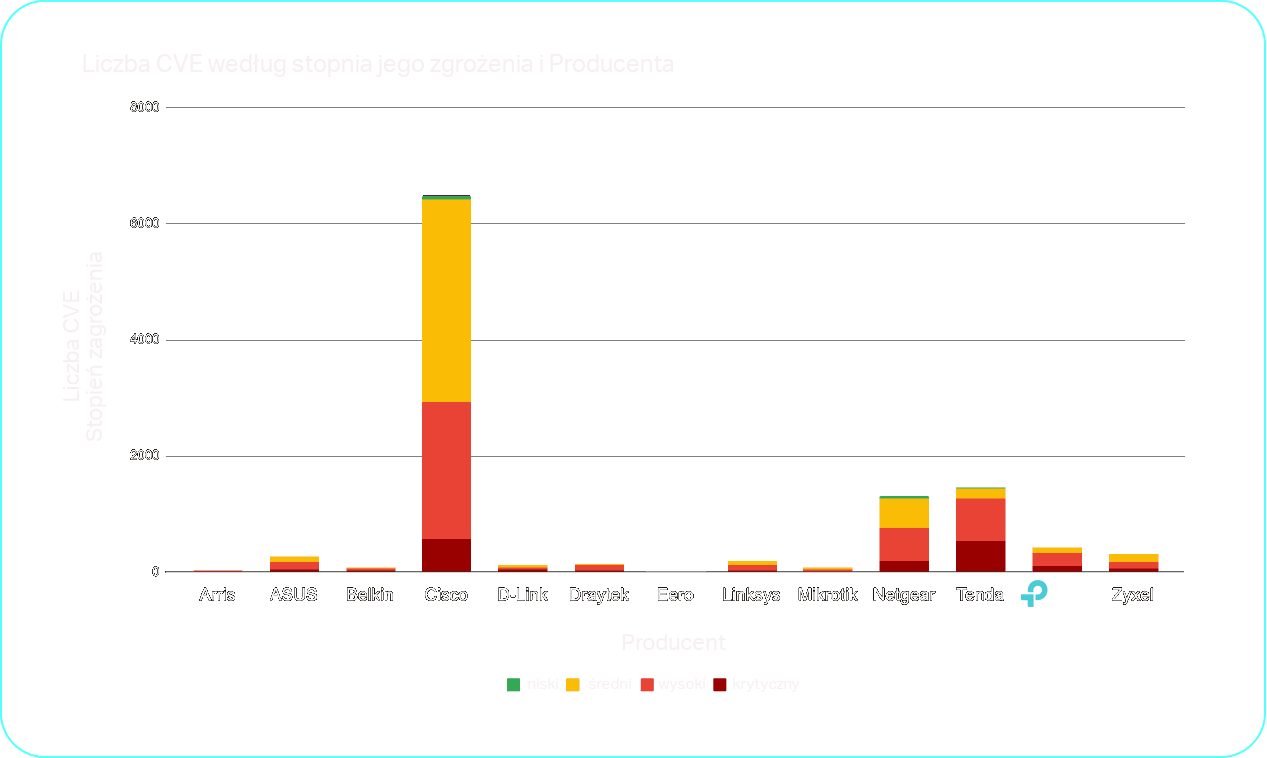

Postawa dotycząca CVE

CVE to zestandaryzowane identyfikatory publicznie zgłoszonych podatności cyberbezpieczeństwa. Profil podatności TP-Link plasuje się od niskiego do średniego poziomu wśród branżowej konkurencji pod względem ilości i stopnia zagrożeń CVE.

Zgodnie z Wykresem 2, TP-Link znajduje się blisko ASUS'a, Zyxel'a i innych firm w środkowej pozycji rankingu.

Stopień zagrożeń CVE związanych z produktami TP-Link jest równomiernie rozłożony pomiędzy kategorią Średnią, Wysoką i Krytyczną, a także jest spójny z większością innych producentów.

Wykres 2: Liczba CVE według producenta i ich stopnia zagrożenia (dane z 31 Października 2025r.)

TP-Link celuje w naprawienie podatności bezpieczeństwa w ciągu 90 od jej walidacji. W szczególnych przypadkach, TP-Link wydaje również łatki dla urządzeń, których cykl życia dobiegł końca (status EoL), co nie jest częstą praktyką stosowaną przez konkurencję.

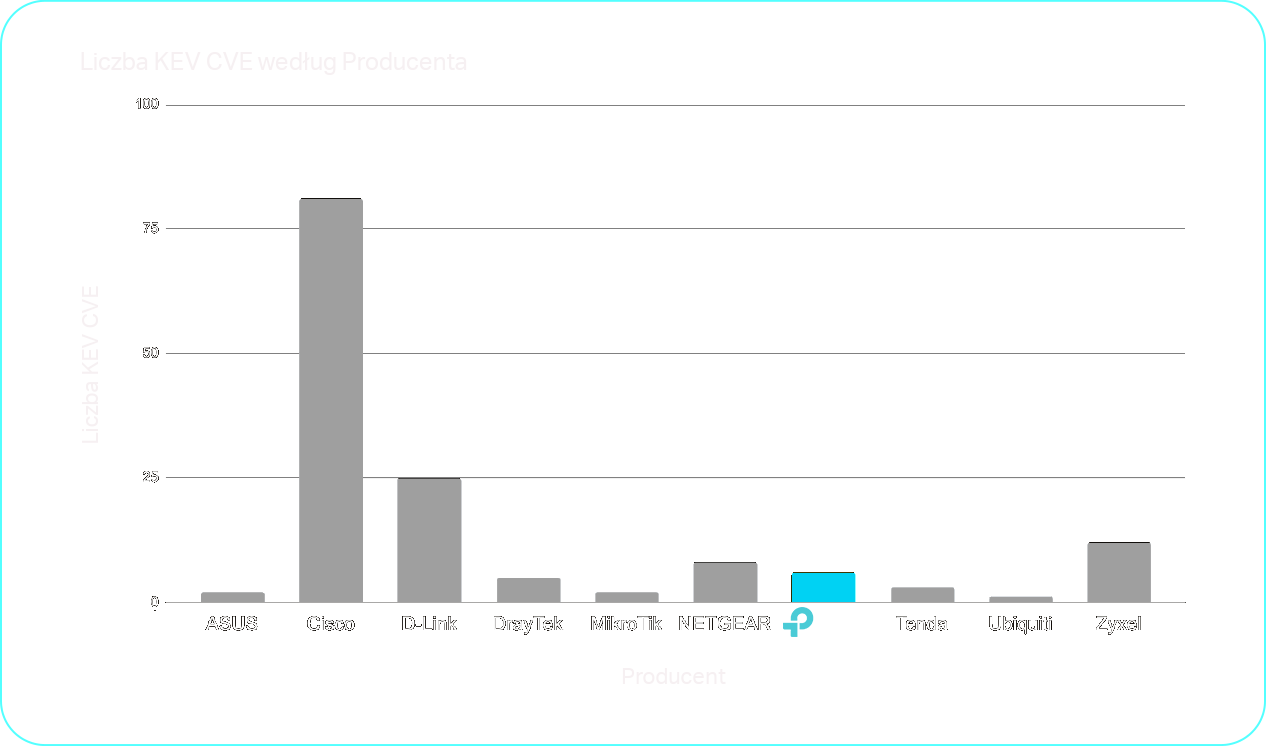

Postawa dotycząca KEV

Liczba podatności KEV produktów TP-Link również znajduje się w średnim przedziale, podczas gdy niektórzy konkurenci odnotowują dużo wyższy wynik. Dodatkowo, TP-Link wydał łatkę dla wszystkich podatności, oprócz tych, które uznał za niewłaściwie wymienione.

Jak pokazano na Wykresie 3, liczba KEV produktów TP-Link jest poziomie innych, konkurencyjnych producentów, podczas gdy kilku z nich notuje wyższe wartości.

Wykres 3: Liczba CISA KEV według producenta (dane z 31 Października 2025r.)

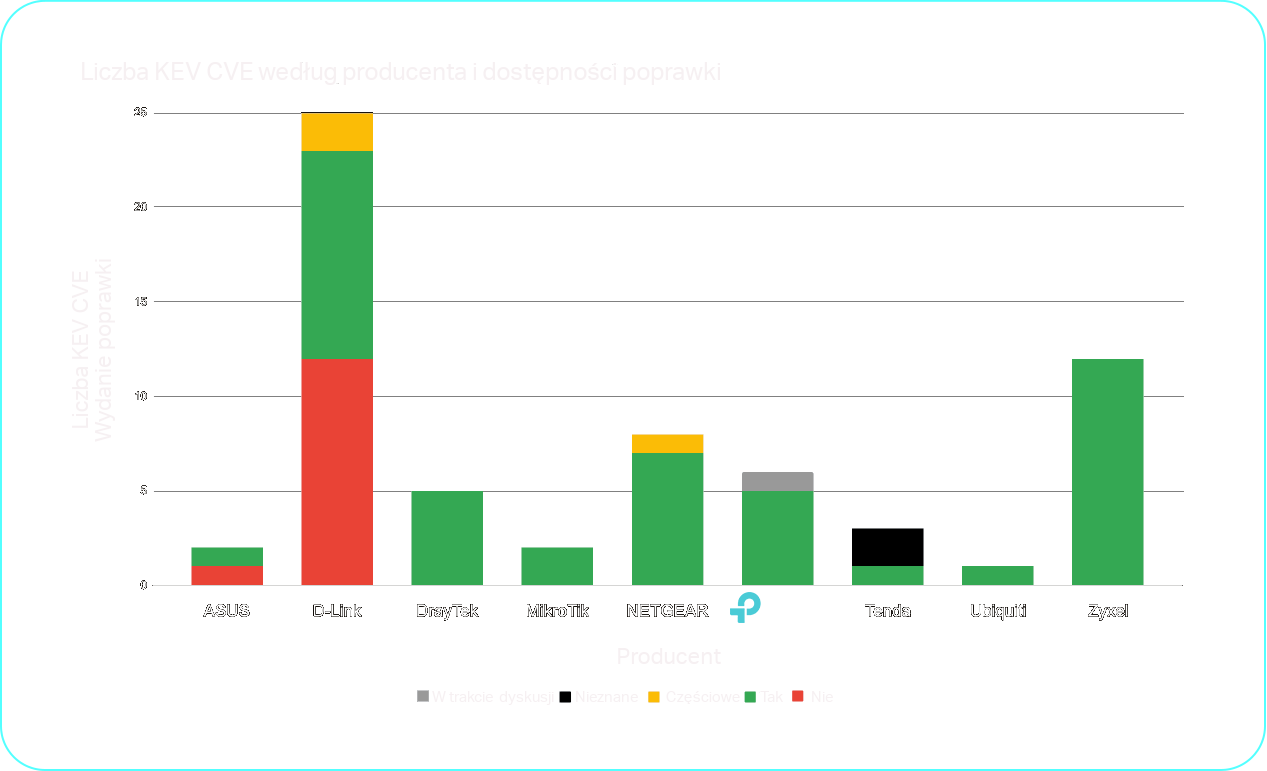

Zgodnie z Wykresem 4, TP-Link zapewnił łatki dla wszystkich podatności KEV (oprócz tych, których ważność jest kwestionowana przez TP-Link). Taka praktyka nie jest standardem w branży i niektórzy producenci często nie wydają łatek bezpieczeństwa KEV dla urządzeń po zakończeniu cyklu ich życia (EoL).

Wykres 4: Liczba KEV CVE według producenta i dostępności łatki (dane z 31 Października 2025r.)

Domyślne konfiguracje produktów TP-Link nie są podatne na luki KEV od strony internetu. W przypadku wszystkich podatności KEV powiązanych z produktami TP-Link, użytkownicy mogą być narażeni tylko wtedy, gdy ręcznie zmienią domyślne ustawienia zabezpieczeń ustalone przez TP-Link. Funkcje powiązane z tymi podatnościami są całkowicie wyłączone lub ograniczone do sieci lokalnych, blokując w ten sposób ataki od strony internetu. W celu możliwości zaistnienia ataku zdalnego, użytkownik musi włączyć funkcję dostępu zdalnego i wystawić interfejs zarządzania urządzenia na internet. TP-Link wyraźnie ostrzega użytkowników, gdy próbują wykonać takie zmiany w konfiguracji.

Znacząca większość użytkowników nie wykonuje celowych zmian prowadzących do ekspozycji interfejsu zarządzania urządzenia na internet i dlatego nie są narażeni na te podatności KEV.

Zaangażowanie w bezpieczeństwo przez projekt i standardy branżowe

TP-Link silnie wspiera inicjatywy cyberbezpieczeństwa kierowane przez rząd i rozwój branżowych standardów. Uczestniczymy w “Secure by Design” sponsorowanym przez amerykańską agencję Cybersecurity and Infrastructure Security Agency (CISA) i wspieramy proponowany przez Unię Europejską Cyber Resilience Act (CRA). Od 2022 roku, ponad 200 produktów TP-Link otrzymało certyfikacje bezpieczeństwa uznawane przez takie kraje jak Finlandia, Niemcy i Korea Południowa. TP-Link zdecydowanie wspiera rozwój podobnych standardów bezpieczeństwa produktów w Stanach Zjednoczonych i wierzy, że takie normy podniosą poziom bezpieczeństwa dla każdej osoby.

Zaangażowanie w transparentność

W celu zapewnienia spójności i autentyczności komponentów oprogramowania, TP-Link korzysta z akceptowanych w branży mechanizmów, takich jak podpisywanie kodu, podpisywanie plików binarnych i szyfrowanie. Te środki sprawiają, że można potwierdzić oryginalność każdej wersji oprogramowania i zweryfikować, czy oprogramowanie nie zostało podmienione lub zmodyfikowane. Takie zabezpieczenia są kluczowe w zapobieganiu atakom mającym na celu wstawienie szkodliwego kodu lub backdoor'a do produktów na rynku.

Zapewnienie audytu firm trzecich, szybszy czas aktualizacji i jaśniejszy wgląd w dane wejściowe produktu są możliwe dzięki tworzeniu Software Bill of Materials (SBOM) przez TP-Link dla każdego produktu. SBOM to kompleksowe inwentarze komponentów oprogramowania produktów i ich pochodzenia, tworzone dla wszystkich wersji wydania produktu w standardowych formatach branży, wraz z danymi o pochodzeniu w czasie kompilacji. SBOM tworzy zapis z możliwością audytu, który umożliwia stronom trzecim walidację każdego komponentu w produkcie TP-Link, aby szybko identyfikować i reagować na podatności kodu. Ten proces jest bezpośrednio zintegrowany w procesie publikacji, aby zapewnić dokładność i możliwość prześledzenia każdego kroku rozwoju oraz produkcji.

Dodatkowo, oferujemy szybkie aktualizacje oprogramowania, które łączymy ze zidentyfikowanymi podatnościami na stronie cve.org i publikujemy szczegółowe komunikaty dotyczące bezpieczeństwa, gdy jest to konieczne. Publikujemy również Politykę produktów End of Life, dzięki której klienci mogą dowiedzieć się jak długo ich urządzenia będą otrzymywać ważne aktualizacje i co klienci mogą zrobić, aby pomóc w zapewnieniu bezpieczeństwa urządzeń.

W związku z tym, że TP-Link zachowuje pełną widoczność i kontrolę nad projektem, rozwojem oraz produkcją, tworzenie, a także weryfikacja SBOM są uwzględniane jako standardowa praktyka, a nie wymóg prawny. To dobrowolne zobowiązanie umożliwia całkowitą transparentność komponentów i pochodzenia oprogramowania, przekłada się na bezpieczniejsze oraz bardziej niezawodne produkty z mniejszą ilością podatności i szybszym czasem reakcji w kwestii bezpieczeństwa.

Zaangażowanie w społeczność bezpieczeństwa

TP-Link aktywnie uczestniczy w globalnych inicjatywach bezpieczeństwa i społecznościach cyberbezpieczeństwa. Jesteśmy zarejestrowanym CVE Numbering Authority, co oznacza, że ponosimy bezpośrednią odpowiedzialność za identyfikację i publikowanie podatności bezpieczeństwa, które mogą potencjalnie wpłynąć na nasze produkty. Współpracujemy z partnerskimi firmami trzecimi w kwestii testowania naszych produktów, programów wyszukiwania bugów na platformach branżowych i zawodów hackerskich, takich jak Zero Day Initiative PWN2OWN. TP-Link jest aktywnym uczestnikiem globalnych inicjatyw bezpieczeństwa i ma proaktywny program ujawniania podatności. Niezależni badacze i społeczności bezpieczeństwa mogą zgłaszać nam potencjalne zagrożenia pod adresem security@tp-link.com.

Ciągłe doskonalenie i odpowiedzialność

Podtrzymujemy nasze słowa czynami. Nasze CI/CD umożliwia nam szybsze wychwycenie problemów, a wyniki pochodzące z trwających testów penetracyjnych wpływają bezpośrednio na plany rozwoju naszych produktów. Sukces mierzymy na podstawie szybkości z jaką reagujemy na podatności, jak skutecznie redukujemy ich ogólną ilość i jaki odzew dotyczący zaufania otrzymujemy od naszych klientów. TP-Link aktywnie monitoruje globalny rozwój cyberbezpieczeństwa i jest gotowy do rozwiązywania jakichkolwiek podatności bezpieczeństwa wykorzystywanych przez zaawansowane podmioty stanowiące zagrożenie (Persistent Threat Actors), o których się dowie.

W skrócie, TP-Link dąży do tego, aby stać się liderem bezpieczeństwa sieci IoT, dostrzegając przy tym, że poziom bezpieczeństwa nigdy nie osiągnie końca i będzie cały czas się rozwijać. Współpracując z branżowymi ekspertami, podążając za rządowymi wytycznymi i standardami oraz utrzymując nieustanne skupienie na doskonaleniu się, zapewniamy, że nasi klienci mogą zaufać naszym urządzeniom dziś i jutro.

1 Przykład CVEdetails dla TP-Link Systems: https://www.cvedetails.com/cvss-score-charts.php?fromform=1&vendor_id=11936&product_id=&startdate=2024-01-01&enddate=2024-12-02.

z United States?

Uzyskaj produkty, wydarzenia i usługi przeznaczone dla Twojego regionu.