Was soll ich tun, wenn ich einen Zertifikatsfehler habe?

Teil 1: Für EAP- und CPE-Webmanagement-Schnittstelle

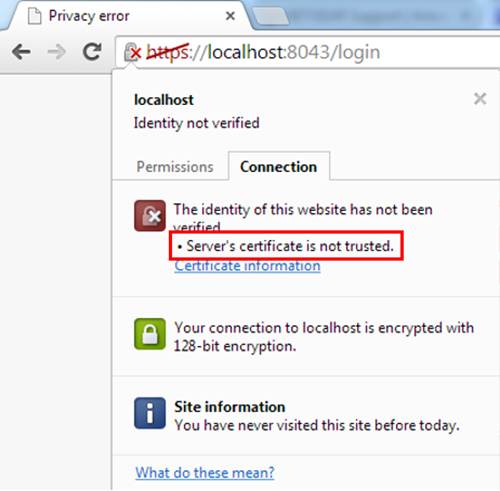

Wenn Sie versuchen, die Webschnittstelle über https in Chrome zu besuchen, wie beispielsweise die Webschnittstelle des EAP/Omada Controllers oder der Pharos CPE-Serie, wird dem Zertifikat des Servers nicht vertraut.

Das Zertifikat bezieht sich darauf, wie öffentliche Websites einander vertrauen. Es ist sicher genug, da wir sicherstellen können, dass die IP-Adresse mit der des Servers übereinstimmt.

Hier sind zwei Beispiele, wie Sie den Zertifikatsfehler bei TP-Link-Produkten überwinden können.

1. Durchgehender Zertifikatsfehler auf Chrome

Klicken Sie auf Erweitert -- Weiter zu localhost (unsicher), es erscheint die Weboberfläche des EAP/Omada Controllers.

2. Fehler beim Durchlaufen des Zertifikats im Internet Explorer

Im Internet Explorer können Sie einfach auf Weiter zu dieser Website (nicht empfohlen) klicken, um die Weboberfläche zu besuchen.

Teil 2: Für EAP/Omada-Controller

Für die EAP-Geräte kann das Zertifikat nicht geändert werden; für den EAP/Omada-Controller können Sie Ihr eigenes Zertifikat manuell importieren, falls Sie eines haben.

Hier sind die Anweisungen:

1. Deaktivieren Sie den EAP/Omada-Controller auf Ihrem Computer.

2. Kopieren Sie Ihre Keystore-Datei (z.B. keystore.jks-Datei) in den Ordner "keystore" des Installationspfades des EAP/Omada-Controllers.

3. Geben Sie den Ordner " Properties " des Installationspfades des EAP/Omada-Controllers ein, bearbeiten Sie die Datei " jetty.properties ".

4. Die folgenden Skripte finden Sie hier:

ssl.key.store.password=tplink

ssl.manager.password=tplink

ssl.trust.store.password=tplink

key.store.path=/keystore/eap.keystore

trust.store.path=/keystore/eap.keystore

5. Ersetzen Sie die obigen Skripte durch neue Skripte wie unten beschrieben:

ssl.key.store.password= der Storepass des eigenen Zertifikats

ssl.manager.password= der Schlüsselpass Ihres eigenen Zertifikats

ssl.trust.store.password= der Storepass Ihres eigenen Zertifikats

key.store.path=/keystore/keystore.jks(Ihre keystore file)

trust.store.path=/keystore/keystore.jks(Ihre keystore file)

6. Starten Sie den EAP-Controller, dann können Sie Ihren Domainnamen entsprechend Ihrem Zertifikat verwenden, um den Controller zu besuchen, z.B. https://hostname:8043, bitte beachten Sie, dass die IP des Hostnamens die IP des Controller-PCs sein sollte.

Finden Sie diese FAQ hilfreich?

Mit Ihrer Rückmeldung tragen Sie dazu bei, dass wir unsere Webpräsenz verbessern.

Von United States?

Erhalten Sie Produkte, Events und Leistungen speziell für Ihre Region

2.0-package-2000px_v2_normal_20231207094510m.png)

2.0-package-2000px_v2_normal_20231207092843d.png)

_EU_3.0_2401__normal_20240119043538b.png)